Aktuell habe ich einen OpenVPN Server am laufen, ganz normal über tun device, habe dafür config Scripts verwendet, und es läuft prima. Jedoch werde ich mich nun eine ganze Weile im Ausland im Urlaub befinden, und nehme meine Habe mit, umfasst meinen Laptop und ein VoIP Telefon.

Das VoIP Telefon möchte ich daher auch gerne vom Ausland aus mit deutscher Nummer betreiben, jedoch muss ich dafür irgendwie das bridgen mit OpenVPN hinkriegen, was wohl extrem knifflig zu sein scheint.

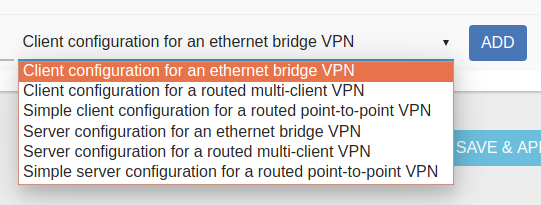

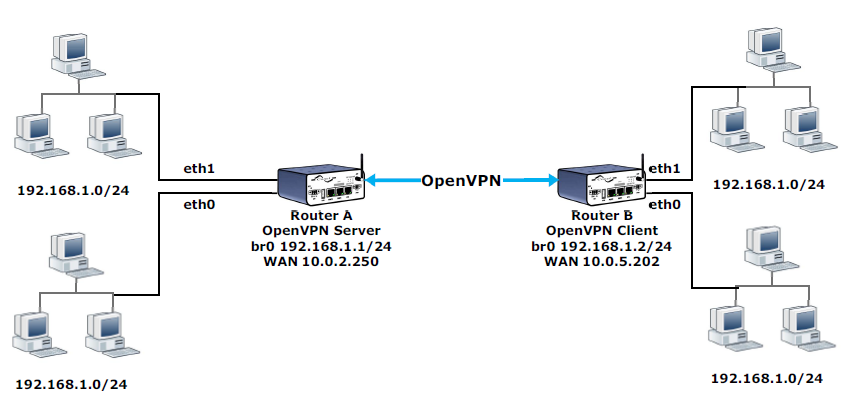

Das ganze soll etwa so aussehen:

Oder wie ich es gezeichnet habe, etwa so.

Oder wie ich es gezeichnet habe, etwa so.https://i.imgur.com/Mf9zeqs.png

Dabei ist das VoIP Telefon per LAN mit einem OpenWRT Router verbunden, welcher widerum eine LAN-WLAN Bridge zu meinem Handy Hotspot herstellt, und von da aus verbindet sich das Handy als VPN client mit dem Server. Das ganze klappt bisher leider nur im NAT Mode.

Der OpenVPN Server rennt unter Debian 10, jedoch habe ich absolut keine Idee wie ich da anfangen soll, vorallem da ich mit Netzwerkkram und OpenVPN Konfiguration als auch mit den Zertifikaten keine Erfahrung habe.

Das ethernet-bridging tutorial habe ich weitesgehend von OpenVPN befolgt, und das sind die Ergebnisse.

Code: Alles auswählen

port 1194

proto udp

dev tap

user nobody

group nogroup

persist-key

keepalive 10 120

topology subnet

server-bridge 192.168.2.1 255.255.255.0 192.168.2.128 192.168.2.254

ifconfig-pool-persist ipp.txt

;push "dhcp-option DNS 1.0.0.1"

;push "dhcp-option DNS 1.1.1.1"

push "redirect-gateway def1"

dh none

ecdh-curve prime256v1

tls-crypt tls-crypt.key 0

crl-verify crl.pem

ca ca.crt

cert server_1nuWH2G8pXZSUkhp.crt

key server_1nuWH2G8pXZSUkhp.key

auth SHA256

cipher AES-128-GCM

ncp-ciphers AES-128-GCM

tls-server

tls-version-min 1.2

tls-cipher TLS-ECDHE-ECDSA-WITH-AES-128-GCM-SHA256

status /var/log/openvpn/status.log

verb 3

Code: Alles auswählen

client

proto udp

remote 192.168.2.25 1194

dev tun

resolv-retry infinite

nobind

persist-key

persist-tun

remote-cert-tls server

verify-x509-name server_1nuWH2G8pXZSUkhp name

auth SHA256

auth-nocache

cipher AES-128-GCM

tls-client

tls-version-min 1.2

tls-cipher TLS-ECDHE-ECDSA-WITH-AES-128-GCM-SHA256

setenv opt block-outside-dns # Prevent Windows 10 DNS leak

verb 3

Code: Alles auswählen

-P INPUT ACCEPT

-P FORWARD ACCEPT

-P OUTPUT ACCEPT

-A INPUT -i enp0s3 -p udp -m udp --dport 1194 -j ACCEPT

-A INPUT -i tun0 -j ACCEPT

-A INPUT -i tap0 -j ACCEPT

-A INPUT -i br0 -j ACCEPT

-A FORWARD -i tun0 -o enp0s3 -j ACCEPT

-A FORWARD -i enp0s3 -o tun0 -j ACCEPT

-A FORWARD -i br0 -j ACCEPT

Würde mich freuen wenn jemand da weiter weiß.