ich wende mich mal Vertrauensvoll ans debianforum. Ich habe seit Wochen das Problem das ich ständig eingehenden Traffic auf meinen Gameserver habe. Der Traffic kommt nicht von den Clients sondern viel mehr von immer wieder anderen IP's aus aller Welt. Meistens ist der Traffic über 1 bis 2 oder auch mal 3 IP Adressen insgesamt bis zu 3 - 6 MBit/s im Up. Natürlich Blocke ich diese IP's wieder aber wenn der jenige der dahinter steckt mal etwas Zeit hat geht es nur immer: Angriff -> Ich blocke, Angriff -> Ich blocke, Angriff -> Ich blocke, Angriff -> Ich blocke ....... . Und manchmal ist einfach ruhe.

Jetzt suche ich mir die ganze Zeit schon die Augen wund wie man gespoofte IP's blocken kann, oder zumindest wie ich Traffic pro IP das über 120kBit/s Up/Down hinaus geht blocken kann?!

Mein System ist nen Debian Squeeze 6.0 (32bit)

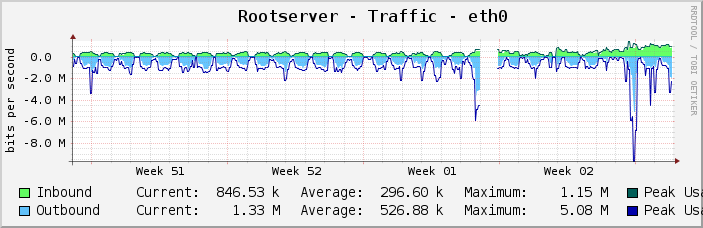

Hier sieht man ungefähr wie es normal war und seit neuesten erhöhter Traffic entsteht!

Hier aus iftop->

meinserver.de up => inetc402.inetc.net 1.14Mb 1.13Mb 1.08Mb

down<= 57.8Kb 57.4Kb 54.8Kb

Und auch hier sehr merkwürdig, obwohl ich die IP hinter dem Domainnamen per iptables bereits drope bekomme ich sie nicht raus! Evtl erst wenn die IP reconnectet?

Bei allen anderen klappte es bisher.

Bisher habe ich folgende tables im Inbound drinn->

user:/# iptables -L INPUT

Chain INPUT (policy ACCEPT)

target prot opt source destination

DROP all -- inetc402.inetc.net anywhere

REJECT all -- inetc402.inetc.net anywhere reject-with icmp-port-unreachable

ACCEPT all -- anywhere anywhere

REJECT all -- n46-163-120-204.cnet.hosteurope.de anywhere reject-with icmp-port-unreachable

REJECT all -- kuwait25.com anywhere reject-with icmp-port-unreachable

REJECT all -- 74-82-164-6.take2hosting.com anywhere reject-with icmp-port-unreachable

DROP all -- 199-83-130-116.ip.incapsula.com anywhere

DROP all -- 95.211.25.238 anywhere

DROP all -- 199-83-129-116.ip.incapsula.com anywhere

DROP all -- 95.211.25.238 anywhere

DROP all -- cp.website-express.co.uk anywhere

DROP all -- 82.113.134.111 anywhere

DROP all -- 82.113.134.116 anywhere

DROP all -- ec2-176-34-238-209.eu-west-1.compute.amazonaws.com anywhere

DROP all -- dedserv141.levonline.com anywhere

DROP all -- 89.145.103.254 anywhere

DROP all -- www.website-express.co.uk anywhere

DROP all -- ec2-46-137-101-102.eu-west-1.compute.amazonaws.com anywhere

DROP all -- airkayaks.com anywhere

DROP all -- single17.brinkster.com anywhere

DROP udp -- anywhere anywhere udp spts:1:500 dpts:1003:1003

DROP tcp -- anywhere anywhere tcp spts:tcpmux:500 dpts:1003:1003

DROP tcp -- anywhere anywhere tcp spts:2700:2800 dpts:1003:1003

ACCEPT udp -- www3.gametracker.com anywhere udp spt:www dpts:1003:1003

ACCEPT udp -- www4.gametracker.com anywhere udp spt:www dpts:1003:1003

ACCEPT udp -- 85.131.251.70 anywhere udp spt:www dpt:1003

ACCEPT udp -- anywhere anywhere udp dpt:1003

ACCEPT udp -- anywhere anywhere udp dpt:1003

ACCEPT tcp -- anywhere anywhere tcp dpt:1050

ACCEPT tcp -- anywhere anywhere tcp dpt:121

ACCEPT tcp -- anywhere anywhere tcp dpt:www

ACCEPT all -- anywhere anywhere state RELATED,ESTABLISHED

ACCEPT tcp -- anywhere anywhere tcp dpt:30000 state NEW

DROP icmp -- anywhere anywhere icmp echo-request

LOG all -- anywhere anywhere limit: avg 5/min burst 5 LOG level debug prefix `iptables denied: '

DROP all -- anywhere anywhere

REJECT all -- anywhere loopback/8 reject-with icmp-port-unreachable

user:/#

Im oberen Bereich sind bereits die gedropten IP's ersichtlich die bisher Traffic verursachten.

Wenn ihr eine Idee Hinweise oder irgendwie helfen könnt wäre ich euch Dankbar, es kostet einfach Zeit und Nerven.

Oder Stichpunkte nach dem ich noch Googlen könnte wären äußerst hilfreich. Oder ihr kennt direkt ein gutes Paket womit man solch sachen schön einfach verhindern kann.

MfG,

Christian.